Malware khai thác mật khẩu yếu trong PostgreSQL để thực hiện cryptojacking

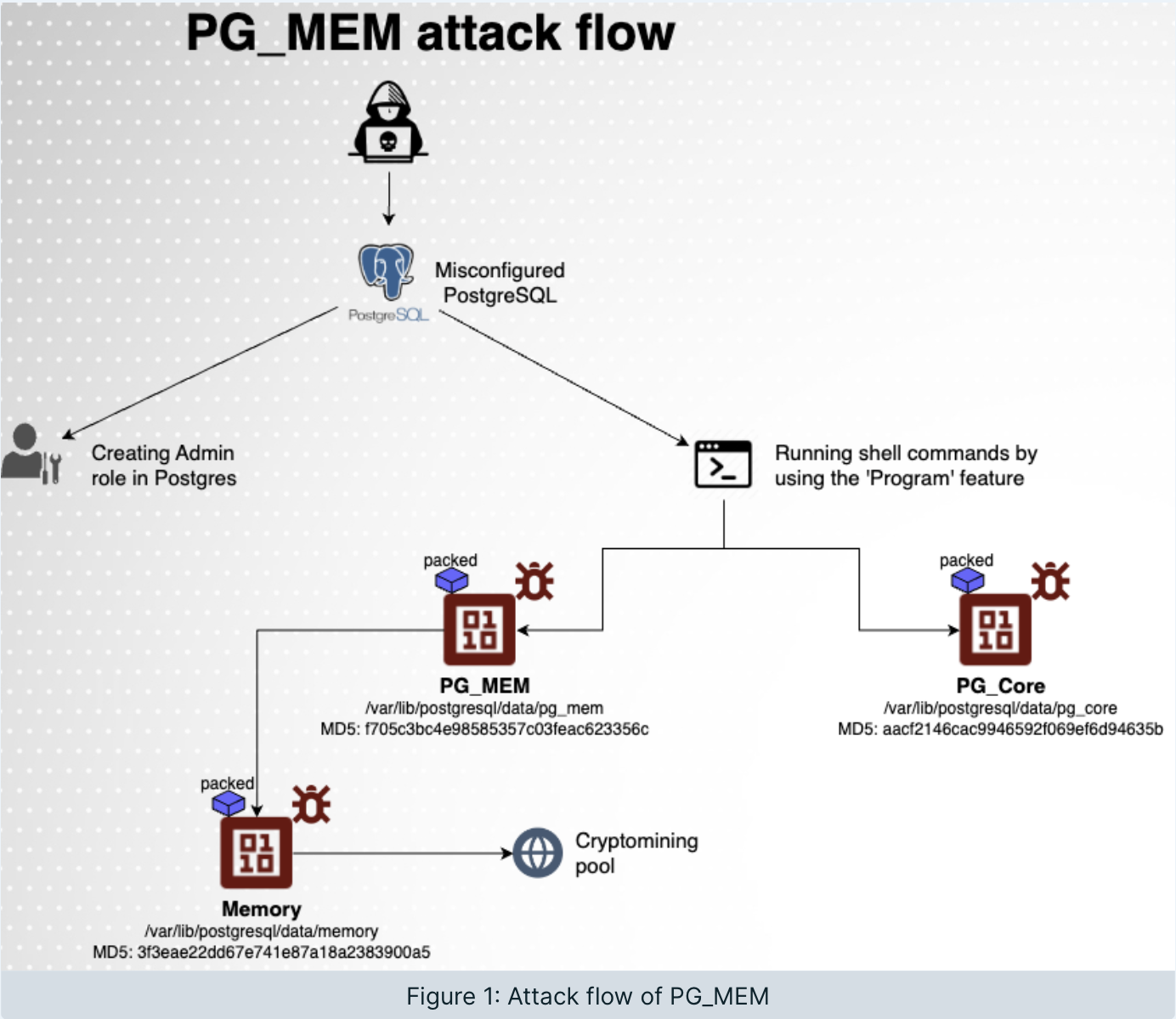

Một loại malware mới đã được phát hiện, nhắm vào các cơ sở dữ liệu để cài đặt phần mềm khai thác tiền điện tử. Được gọi là “PG_MEM”, malware này có thể tấn công bất kỳ cơ sở dữ liệu PostgreSQL nào nếu chúng có mật khẩu yếu.

Theo công ty an ninh mạng cloud-native Aqua, PG_MEM được cài đặt sau khi một cuộc tấn công brute-force tìm thấy mật khẩu yếu trên cơ sở dữ liệu PostgreSQL. PostgreSQL là một hệ quản trị cơ sở dữ liệu quan hệ đối tượng phổ biến, thường được sử dụng bởi các cơ sở dữ liệu có kết nối Internet. Hiện có hơn 800.000 cơ sở dữ liệu như vậy, với gần 300.000 cơ sở dữ liệu nằm ở Hoa Kỳ và hơn 100.000 ở Ba Lan.

Malware chuyển tài nguyên tính toán thừa tới một pool khai thác

Khi kẻ tấn công đã xâm nhập vào cơ sở dữ liệu, nó tạo một người dùng mới với quyền đăng nhập và quyền hạn cao. Nó tải về hai tệp từ máy chủ của kẻ tấn công và còn xử lý việc che giấu dấu vết cũng như chặn những kẻ tấn công khác có ý định khai thác tài nguyên tính toán của cơ sở dữ liệu. Điều này có thể xảy ra thường xuyên:

“Chiến dịch này đang khai thác các cơ sở dữ liệu PostgreSQL có kết nối Internet với mật khẩu yếu. Nhiều tổ chức kết nối cơ sở dữ liệu của họ với Internet, mật khẩu yếu là kết quả của việc cấu hình sai và thiếu kiểm soát danh tính phù hợp. Đây không phải là vấn đề hiếm gặp và nhiều tổ chức lớn gặp phải những vấn đề này.”

Khi hoạt động, malware kết nối với một mining pool và sử dụng tài nguyên tính toán của máy chủ, kết hợp với tài nguyên của các thợ đào khác, để tăng khả năng khai thác một khối mới.

Nguồn: Aqua Security

Vấn đề ngày càng gia tăng — hoặc là giải pháp

Việc sử dụng malware để khai thác tiền điện tử được gọi là cryptojacking. Malware cryptojacking cũng có thể được cài đặt trên các máy tính cá nhân và đang ngày càng trở nên phổ biến. Cointelegraph đã ghi nhận rằng các cuộc tấn công crypto-malware đã tăng 400% so với năm trước trong nửa đầu năm 2023.

Nguồn: Aqua Security

Tài nguyên chưa sử dụng có thể được khai thác bởi các người dùng phần cứng hợp pháp để khai thác hoặc các mục đích khác. Ví dụ, nhà cung cấp hạ tầng đám mây phi tập trung Aethir vận hành một mạng lưới hạ tầng vật lý phân cấp (DePIN) GPU-as-a-service, thu hút tài nguyên tính toán từ các trung tâm dữ liệu cấp 3 và cấp 4 để cung cấp dịch vụ tính toán giá rẻ và có thể mở rộng cho khách hàng của mình.