Phương Pháp ‘Dark Skippy’ Có Thể Đánh Cắp Khóa Ví Cứng Bitcoin

Các nhà nghiên cứu bảo mật đã phát hiện một phương pháp đáng lo ngại mà tin tặc có thể sử dụng để trích xuất khóa riêng từ ví cứng Bitcoin chỉ bằng cách ký hai giao dịch, phương pháp này được gọi là “Dark Skippy.”

Lỗ Hổng Tinh Vi Trong Ví Cứng

Lỗ hổng này có thể ảnh hưởng đến tất cả các mẫu ví cứng — mặc dù nó chỉ hoạt động nếu kẻ tấn công lừa nạn nhân tải về firmware độc hại.

Phiên bản trước của phương pháp này yêu cầu nạn nhân phải đăng “hàng chục” giao dịch lên blockchain. Nhưng phiên bản mới “Dark Skippy” có thể thực hiện ngay cả khi nạn nhân chỉ đăng một vài giao dịch lên blockchain. Thêm vào đó, cuộc tấn công vẫn có thể thực hiện được ngay cả khi người dùng sử dụng một thiết bị riêng biệt để tạo seed words.

Báo cáo tiết lộ được công bố bởi Lloyd Fournier, Nick Farrow và Robin Linus vào ngày 5 tháng 8. Fournier và Farrow là đồng sáng lập của nhà sản xuất ví cứng Frostsnap, trong khi Linus là đồng phát triển các giao thức Bitcoin ZeroSync và BitVM.

Cách Thực Hiện Cuộc Tấn Công

Theo báo cáo, firmware của ví cứng có thể được lập trình để nhúng các phần của seed words của người dùng vào “nonce bí mật với entropy thấp” mà sau đó được sử dụng để ký các giao dịch. Các chữ ký này được đăng lên blockchain khi các giao dịch được xác nhận. Kẻ tấn công có thể quét blockchain để tìm và ghi lại các chữ ký này.

Các chữ ký này chỉ chứa “nonce công khai,” chứ không phải các phần của seed words. Tuy nhiên, kẻ tấn công có thể nhập các nonce công khai này vào Thuật Toán Kangaroo của Pollard để tính toán thành công các nonce bí mật từ các phiên bản công khai của chúng.

Thuật Toán Kangaroo của Pollard, được nhà toán học John M. Pollard phát hiện, là một thuật toán trong đại số tính toán có thể được sử dụng để giải quyết bài toán logarit rời rạc.

Theo các nhà nghiên cứu, toàn bộ bộ seed words của người dùng có thể được suy ra bằng phương pháp này, ngay cả khi người dùng chỉ tạo ra hai chữ ký từ thiết bị bị xâm phạm và ngay cả khi seed words được tạo ra trên một thiết bị riêng biệt.

Đề Xuất Ngăn Ngừa

Các phiên bản trước của lỗ hổng này đã được tài liệu hóa trong quá khứ, các nhà nghiên cứu cho biết. Tuy nhiên, những phiên bản cũ này dựa vào “nonce grinding,” một quá trình chậm hơn nhiều và yêu cầu nhiều giao dịch hơn để đăng lên blockchain. Dù vậy, các nhà nghiên cứu cho rằng Dark Skippy không phải là một lỗ hổng mới, mà là “một cách mới để khai thác lỗ hổng hiện có.”

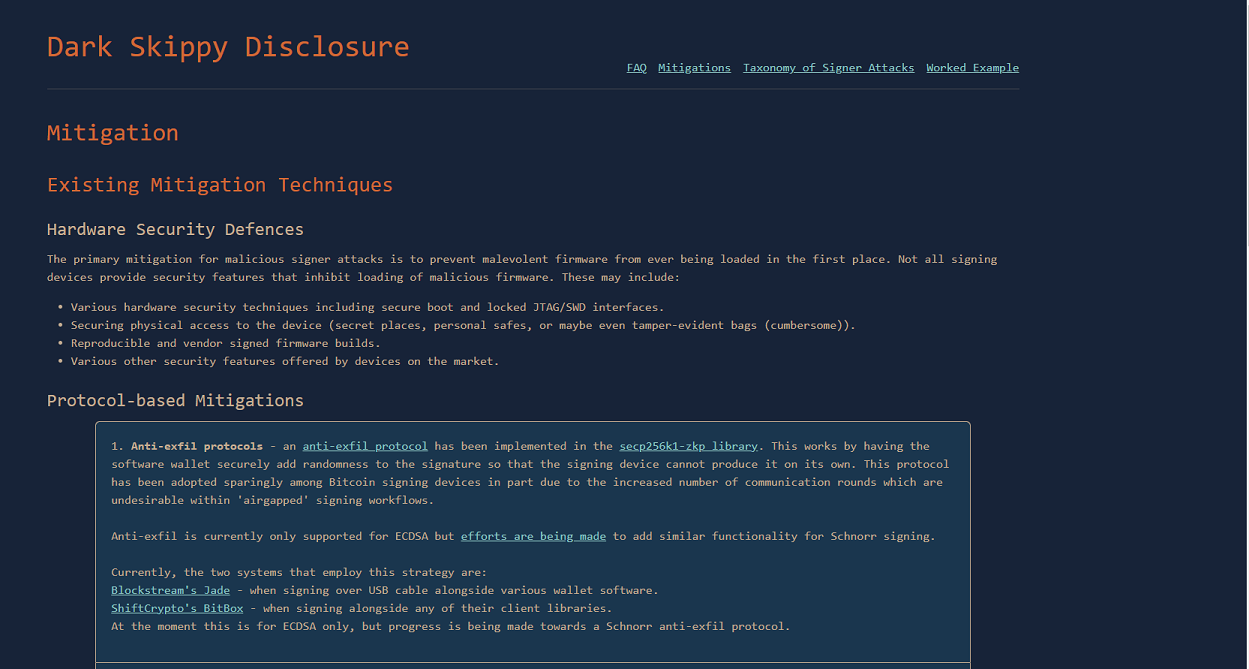

Để giảm thiểu nguy cơ, báo cáo đề xuất rằng các nhà sản xuất ví cứng nên cẩn thận hơn trong việc ngăn chặn firmware độc hại xâm nhập vào thiết bị của người dùng, thông qua các tính năng như “khởi động an toàn và giao diện JTAG/SWD bị khóa […] xây dựng firmware có thể tái tạo và được ký bởi nhà cung cấp […], [và] các tính năng bảo mật khác.” Ngoài ra, nó cũng gợi ý rằng các chủ sở hữu ví nên áp dụng các biện pháp để giữ cho thiết bị của họ an toàn, bao gồm “những nơi bí mật, két cá nhân, hoặc thậm chí túi chống can thiệp,” mặc dù báo cáo cũng cho rằng các biện pháp này có thể “khó thực hiện.”

Khuyến Nghị Cho Phần Mềm Ví

Một gợi ý khác là các phần mềm ví nên sử dụng các giao thức ký “chống khai thác,” nhằm ngăn chặn ví cứng tự sản xuất nonce.

Các lỗ hổng ví Bitcoin đã gây ra tổn thất lớn cho người dùng trong quá khứ. Vào tháng 8 năm 2023, công ty an ninh mạng Slowmist báo cáo rằng hơn 900,000 USD Bitcoin đã bị đánh cắp qua một lỗ hổng trong thư viện Libbitcoin explorer. Vào tháng 11, Unciphered báo cáo rằng 2.1 tỷ USD Bitcoin được lưu trữ trong các ví cũ có thể đang gặp nguy hiểm bị các kẻ tấn công rút cạn do một lỗ hổng trong phần mềm ví BitcoinJS.